CWE

CWEコンプライアンスへの対応

「CWE 最も危険なプログラミングエラーTOP 25」は、CWE が中心となり、世界各国のセキュリティに関する組織や団体に所属する有識者の協力を得て、脆弱性の原因となる危険度の高いプログラミング エラー上位25個を選んだものです。

CWEとは

CWE(Common Weakness Enumeration)とは、脆弱性の種類を識別するための共通の脆弱性タイプの一覧で、ソフトウェアにおけるセキュリティ上の弱点(脆弱性)の種類を識別するための共通の基準を目指して作成されました。CWEは、アメリカ国土安全保障省の国家サイバーセキュリティ部門の資金提供を受け、さまざまなセキュリティ脆弱性を体系的に分類し、識別子を付与して管理しています。

CWE TOP 25 最も危険なプログラミングエラーの効果と影響

このTOP 25リストは、以下の社会的な効果と影響が期待されます。- ソフトウェアの購入者は、より安全なソフトウェアを購入できるようになる。

- プログラマーは、自身が作成するソフトウェアのセキュリティを測るツールを入手できるようになる。

- 教育機関は、より確実な根拠に基づいて安全なコーディングを教えることができるようになる。

- 雇用者は、より安全なコードを書けるプログラマーを雇用できるようになる。

CWE TOP 25に含まれるエラー

TOP 25の各エラーは、対応するCWEの識別子(CWE-ID)が付されており、CWEのサイトでエラーの内容、影響度や修正の難易度、予防および修正の方法などの詳細な記述を参照することができます。CWE-IDは、「Pillar」、「Class」、「Base」、「Variant」の4つの階層に分かれており、上位層になるほど抽象度が高いです。

また、脆弱性のタイプを、「View(ビュー)」、「Category(カテゴリ)」、「Weakness(脆弱性)」、「Compound Element(複合要因)」の4種類に分類しています。

参考HP:https://cwe.mitre.org/top25/(CWEのサイトに遷移します)

静的解析によるCWEコンプライアンスの実施

静的解析・単体テストツール「C/C++test」は、CWEガイドラインをサポート

「C/C++test」には、これらの脆弱性を検証するためのルールとコンフィギュレーションがあらかじめ用意されています。- CWE Top 25 2023

- CWE Top 25 + On the Cusp 2023

- CWE Top 25 2024

- CWE Top 25 + On the Cusp 2024

※ セキュリティルールおよびセキュリティコンプライアンス規約セットによる静的解析には「セキュリティコンプライアンスパック」のライセンス(有償)が必要です。

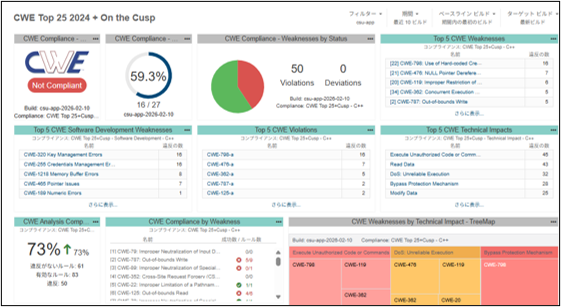

CWEコンプライアンス:ダッシュボード

PICK UP

イベント・セミナー

ニュース・キャンペーン

静的解析ツール・単体テストツール C/C++testに

関するお問い合わせ

テクマトリックス株式会社

東京本社ソフトウェアエンジニアリング事業部

03-4405-7853

- メールでのお問い合わせ

- parasoft-info@techmatrix.co.jp