CWE Top 25

CWE Top 25の効果/影響

CWE Top 25が公表されたことにより、次に示す社会的な効果と影響が期待されます。- ソフトウェアの購入者は、より安全なソフトウェアを購入できるようになる。

- プログラマーは、自身が作成するソフトウェアのセキュリティを測るツールを入手できるようになる。

- 教育機関は、より確実な根拠に基づいて安全なコーディングを教えることができるようになる。

- 雇用者は、より安全なコードを書けるプログラマーを雇用できるようになる。

CWE Top25の概要

25の各エラーには、対応するCWEの識別子が付されており、CWEのサイトでエラーの内容、影響度や修正の難易度、予防および修正の方法などの詳細な記述を参照することができます。| Rank | ID | Name |

|---|---|---|

| 1 | CWE-787 | Out-of-bounds Write |

| 2 | CWE-79 | Improper Neutralization of Input During Web Page Generation ('Cross-site Scripting') |

| 3 | CWE-89 | Improper Neutralization of Special Elements used in an SQL Command ('SQL Injection') |

| 4 | CWE-20 | Improper Input Validation |

| 5 | CWE-125 | Out-of-bounds Read |

| 6 | CWE-78 | Improper Neutralization of Special Elements used in an OS Command ('OS Command Injection') |

| 7 | CWE-416 | Use After Free |

| 8 | CWE-22 | Improper Limitation of a Pathname to a Restricted Directory ('Path Traversal') |

| 9 | CWE-352 | Cross-Site Request Forgery (CSRF) |

| 10 | CWE-434 | Unrestricted Upload of File with Dangerous Type |

| 11 | CWE-476 | NULL Pointer Dereference |

| 12 | CWE-502 | Deserialization of Untrusted Data |

| 13 | CWE-190 | Integer Overflow or Wraparound |

| 14 | CWE-287 | Improper Authentication |

| 15 | CWE-798 | Use of Hard-coded Credentials |

| 16 | CWE-862 | Missing Authorization |

| 17 | CWE-77 | Improper Neutralization of Special Elements used in a Command ('Command Injection') |

| 18 | CWE-306 | Missing Authentication for Critical Function |

| 19 | CWE-119 | Improper Restriction of Operations within the Bounds of a Memory Buffer |

| 20 | CWE-276 | Incorrect Default Permissions |

| 21 | CWE-918 | Server-Side Request Forgery (SSRF) |

| 22 | CWE-362 | Concurrent Execution using Shared Resource with Improper Synchronization ('Race Condition') |

| 23 | CWE-400 | Uncontrolled Resource Consumption |

| 24 | CWE-611 | Improper Restriction of XML External Entity Reference |

| 25 | CWE-94 | Improper Control of Generation of Code ('Code Injection') |

JtestのCWE Top 25サポート

Jtestには、これらの脆弱性を検証するための静的解析用ルールとコンフィギュレーションがあらかじめ用意されています。CWE Top 25は定期的にアップデートされていますが、Jtestでも最新に追随するコンフィギュレーションが提供されています。- CWE Top 25 コンフィギュレーション

- CWE Top 25 / CWE Top 25 + On the Cusp コンフィギュレーション

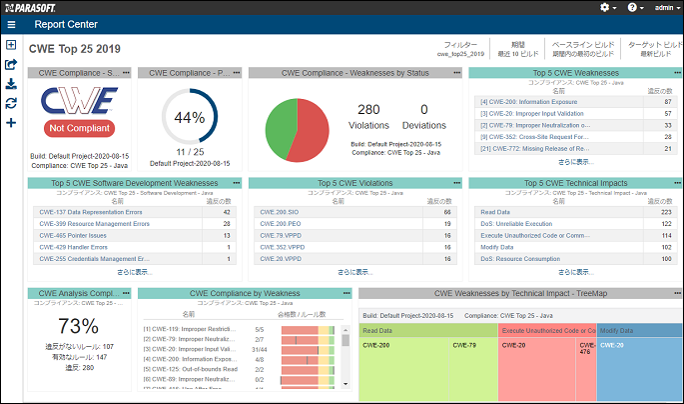

CWE Top 25 用ダッシュボード

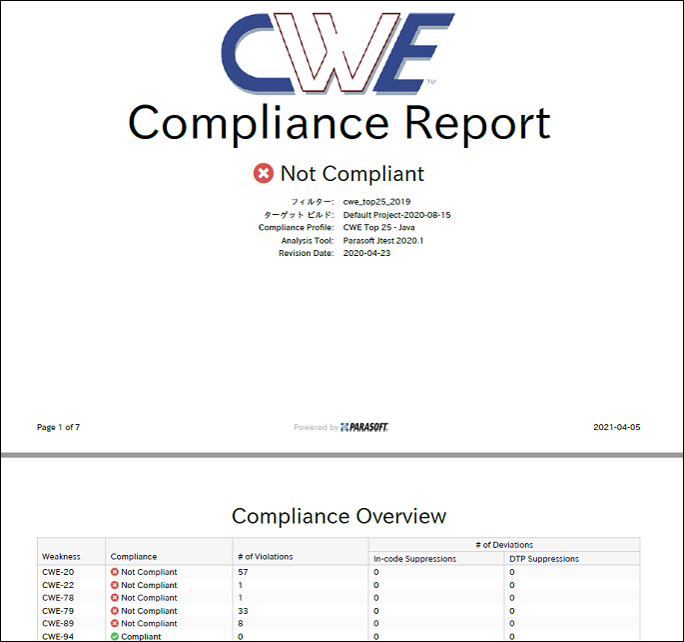

CWE Top 25 コンプライアンスレポート

※ セキュリティルールおよびセキュリティコンプライアンス規約セットによる静的解析には「セキュリティコンプライアンスパック」のライセンス(有償)が必要です。

PICK UP

イベント・セミナー

ニュース・キャンペーン

Java対応静的解析・単体テストツール Jtestに

関するお問い合わせ

テクマトリックス株式会社

東京本社ソフトウェアエンジニアリング事業部

03-4405-7853

- メールでのお問い合わせ

- parasoft-info@techmatrix.co.jp