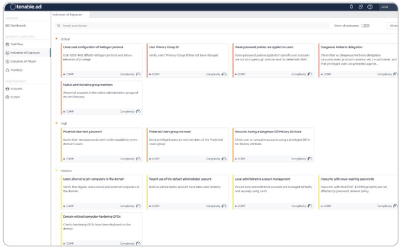

Tenable Identity Exposure

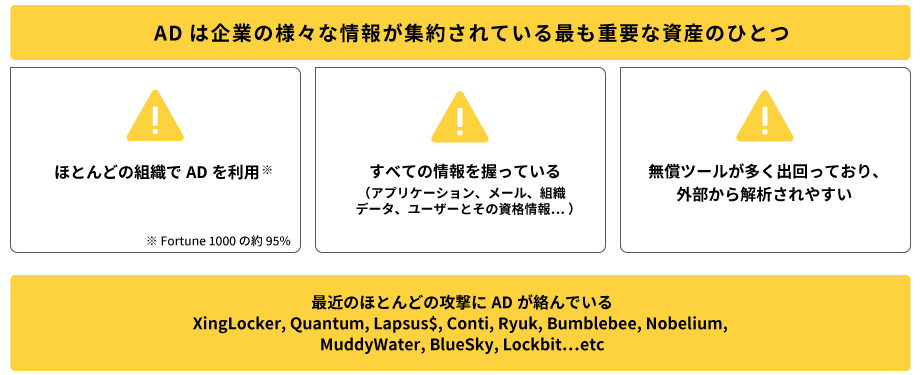

ADが狙われる理由

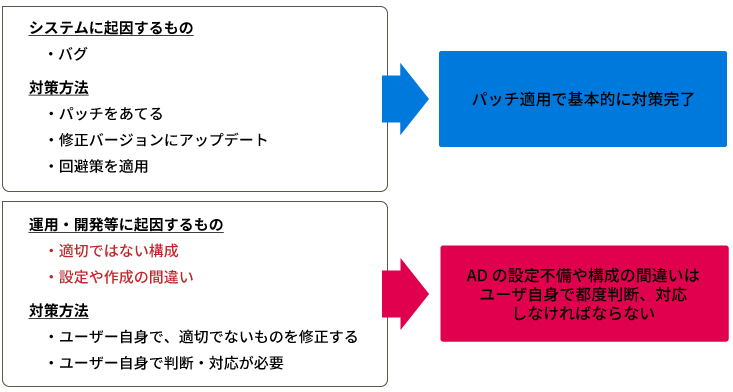

攻撃者が狙う「脆弱」な状況はどのように作られるか

Tenable Identity Exposureを活用したActive Directoryの保護

Tenable Identity Exposureを用いたActive Directoryセキュリティ対策

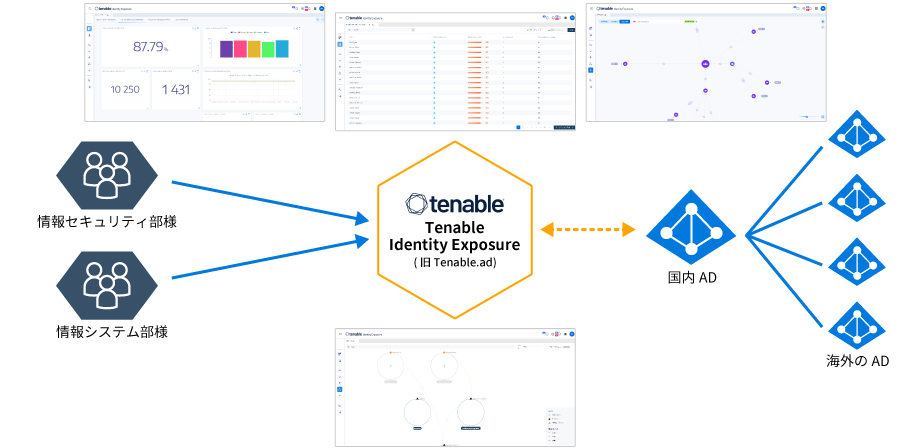

ADセキュリティ管理の一体運用

情報セキュリティ部+情報システム部共にTenable Identity Exposure を参照することでAD監視/健全性を把握し一体運用が可能。

ADセキュリティ管理の常時把握

- 日々の運用で実施した構成変更が攻撃者が悪用出来る不備に繋がっていないか。

- 各種アカウントが健全な状態になっているか。

- ADが悪用された際のログ監視。

国内外のADの全体監視

- 各国のADの健全性をリアルタイムで把握。

- イベントログをTenable Identity Exposureに集約しフォレジックを行う。

Tenable Identity Exposureのコンポーネント

- Directory Listeners:

- リアルタイムでのドメインコントローラーを監視

- Security Engine Nodes

- 検出結果に対する分析を実施

- Storage Manager

- イベントログをストレージに記録

Tenable Identity Exposureの構成

クラウド・オンプレミスの選択が可能です。  |

Tenableで用意したクラウド環境を利用

|

|---|---|

|

お客様側でハードウェアを準備し管理 オフライン環境でも利用が可能 |

イベント・セミナー

ニュース・キャンペーン

Tenable Oneに

関するお問い合わせ

テクマトリックス株式会社

東京本社ネットワークセキュリティ事業部

第3営業部

セキュリティプロダクツ営業2課03-4405-7814

- メールでのお問い合わせ

- tenable@techmatrix.co.jp