製品概要

概要

一般的なEDR機能の一歩先まで対応

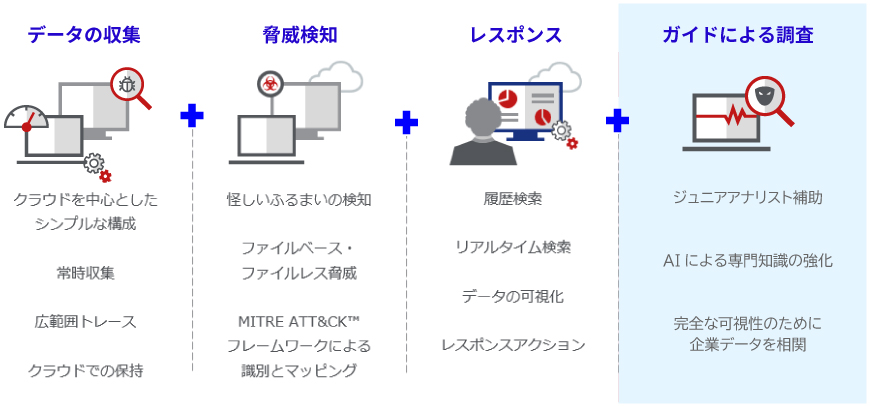

データの収集・脅威検知・レスポンスの一般的なEDR機能に加えて、Trellix EDRでは、検知した脅威の調査、解析を支援する機能ガイドによる調査を提供します。

特長

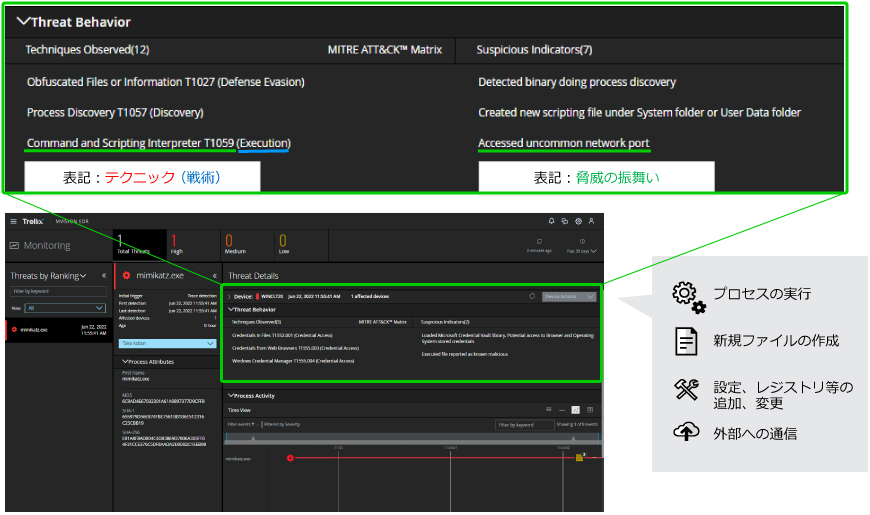

MITER ATT&CK フレームワークによる識別とマッピング

検知された脅威に対し、MITRE ATT&CK™マトリクスより、戦術やテクニックを表示し、攻撃フェーズの把握が可能です。MITRE ATT&CK™は、実際に攻撃者が使う戦術やテクニックをナレッジベース化したもので、脅威情報とデータベースをマッチングして、該当の振舞いを表示します。

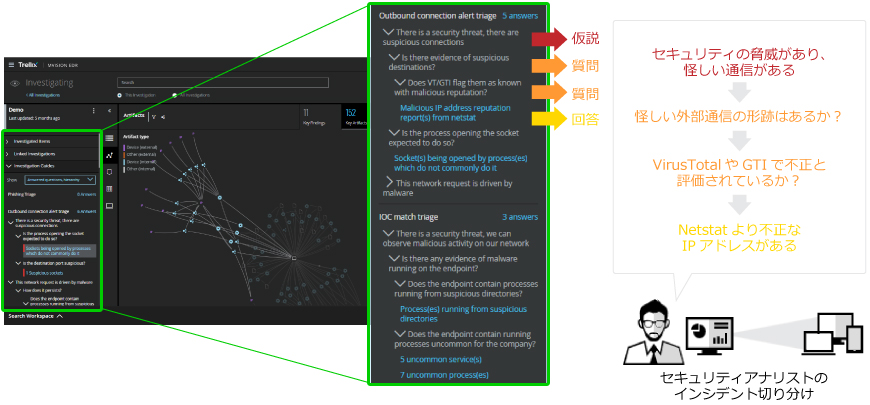

スナップショット機能による脅威解析

経験のあるSOCアナリストは調査において、多くの仮説を立て脅威の解析を行います。スナップショット機能による解析では、エンドポイント上の全ての振舞い動作を閲覧できるよう端末単位でスナップショットを作成します。Trellix EDRではAIが各スナップショットに対する仮説立てと仮説に対するQ&Aを行うことで、自動的に脅威の絞り込みを行います。

機能

- 脅威検知

エンドポイントから収集したデータはTrellixグローバルナレッジとAIを組み合わせて、脅威の検出と優先順位を自動的に決定し、より迅速で一貫性のあるプロセスを提供します。 - 脅威情報の可視化

検知された脅威の振る舞いをトレースすることが可能です。トレースされた内容はタイムビュー、サマリビュー、テーブルビューの3種類で確認可能です。 - トレースデータの検索

端末から取得されたトレースデータはクラウド上に保持されるため、端末がオフラインの場合でも調査が可能です。 - リアルタイム検索

オンラインの端末を対象にクエリを実行するとインシデント発生時、履歴情報の調査が可能です。 - インシデント解析をケース毎に管理

発生したインシデントに対してプライオリティや調査状況のステータスを設定し、インシデントをケース毎に管理可能です。 - 脅威検知端末のリモート操作

リモートから脅威検知端末を、ネットワーク隔離することで、他端末への影響を最小限にした上でフォレンジックなど詳細解析の実施が可能です。また、該当の脅威のプロセス停止及びファイル削除をリモートより実施可能です。

イベント・セミナー

Trellix EDRに

関するお問い合わせ

テクマトリックス株式会社

東京本社ネットワークセキュリティ事業部

第3営業部

セキュリティプロダクツ営業1課03-4405-7814

テクマトリックス株式会社

西日本支店ネットワークセキュリティ営業課

06-6484-7486

- メールでのお問い合わせ

- mfe-info@techmatrix.co.jp